En pocos días, dos de las redes sociales más grandes del mundo sufrieron con la filtración de datos personales de sus usuarios, como nombres, ciudad, teléfono, mail y más. El primero ocurrió este fin de semana con una enorme filtración de datos de usuarios de Facebook, con 533 millones de registros.

Este martes, se publicaron más de 500 millones de perfiles de LinkedIn, la red social profesional de propiedad de Microsoft. Según Cybernews, los datos se pusieron a la venta en un popular foro de hackers, con 2,3 millones de datos como una "prueba gratis" para los potenciales compradores.

¿La filtración de LinkedIn es tan seria como la de Facebook? "En cantidad de registros, sí. Pero no es el mismo tipo de información y tampoco fue extraída de la misma forma", explica Fernando Lagos, experto de ciberseguridad de NIVEL4, a Las3Claves. De los 2,3 millones de "adelanto", más de 19 mil están relacionados con Chile, según analizó Lagos.

"Imagina que entras al perfil de LinkedIn de alguien, sin ser su amigo puedes acceder a cierto tipo de informacion y una vez que eres contacto, puedes acceder a más información. Alguien automatizó la extracción de esos datos y los metió en un archivo (técnica conocida como scraping). Hay pocos mails, pero hay", agrega Lagos, conocido como Zerial.

En la filtración se encuentran las ID de LinkedIn de cada usuario, nombre completo, números de teléfono, direcciones de correo electrónico, números de teléfono, género, enlaces a otros perfiles de LinkedIn, historial de trabajo y otra información disponible en los perfiles.

Las claves:

1.- ¿Qué usos maliciosos se les pueden dar a los datos?

Un elemento común de ambos casos es que quienes se hagan con los datos de los usuarios podrán recurrir al phishing para sus perversos planes. Un atacante, al conocer nombre, correo y muchos más detalles, puede hacerse pasar por un banco u otra empresa con mayor realismo. Además, se puede automatizar y hacer de forma masiva. Mucho ojo también con las llamadas sospechosas.

Un consejo que puede ser obvio es emplear contraseñas distintas en cada uno de los servicios, porque si los hackers acceden a una clave pueden probarla en todos los demás, con consecuencias que pueden ser nefastas. Acá les dejamos alternativas para administras varias contraseñas de manera segura.

2.- La versión de Facebook sobre su "incidente"

Este martes, la red social de Mark Zuckerberg salió al paso tras días de noticias sobre esta nueva vulneración a la privacidad de las personas y dijo que el asunto ya estaba solucionado.

"Creemos que los datos en cuestión fueron extraídos de los perfiles de Facebook de las personas por actores maliciosos que abusaron de nuestro importador de contactos antes de septiembre de 2019. Esta función estaba diseñada para ayudar a los usuarios a encontrar fácilmente a sus amigos para conectarse", explicó la red social en su blog.

"Cuando nos enteramos de que actores maliciosos estaban abusando de esta función en 2019, hicimos cambios al importador de contactos. En este caso, la actualizamos para prevenir que actores maliciosos usaran un software para imitar nuestra aplicación", agregó.

3.- Cómo saber si soy afectado y qué hacer

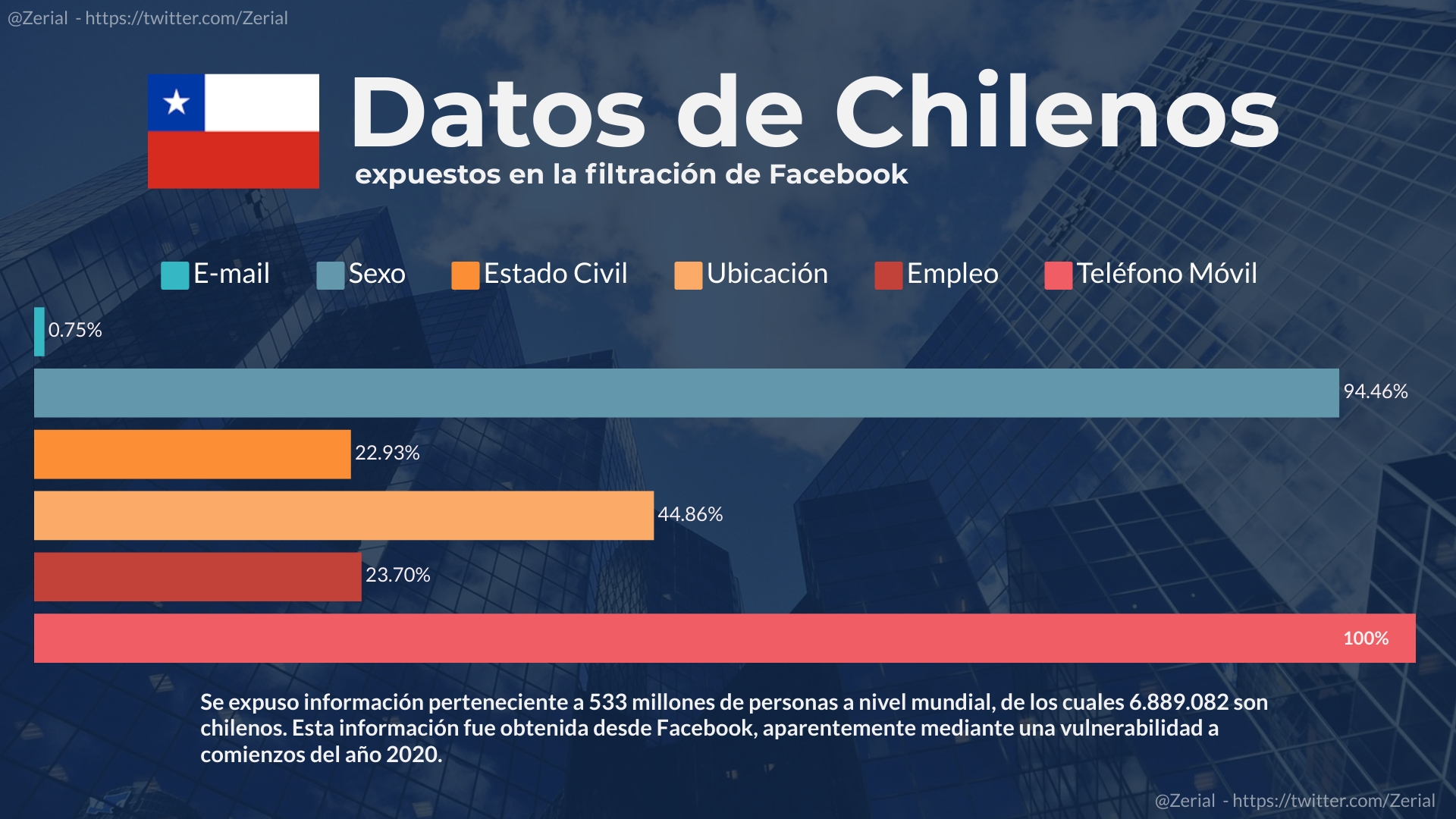

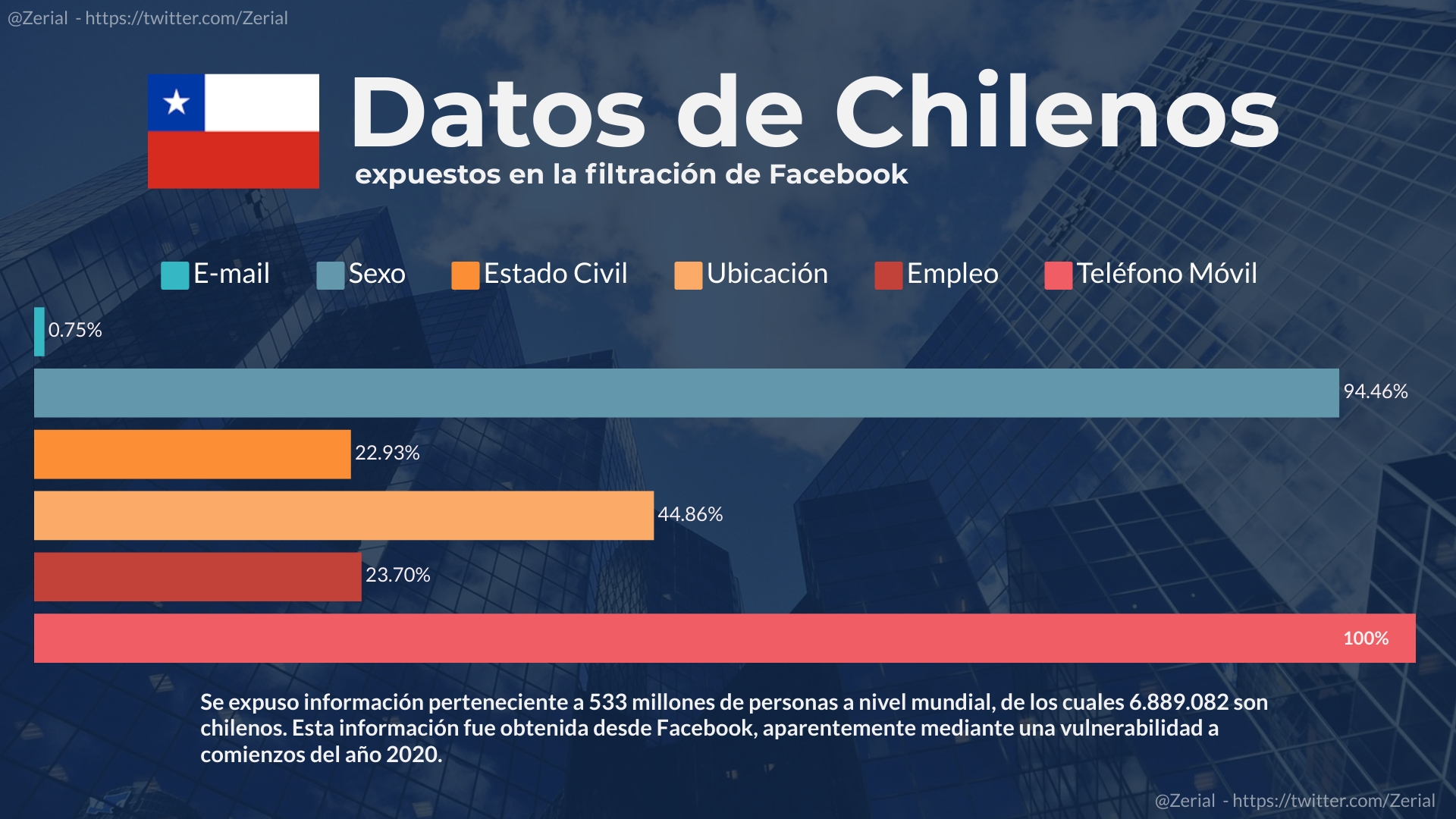

En el caso de Facebook, hay un sitio creado por chilenos que muestra cuáles de tus datos personales fueron comprometidos por la vulneración. De los 533 millones de datos de Facebook, 6.889.082 son de chilenos, según detalló Zerial. También existe Have I been Pwned?, que es de alcance global.

De los casi 7 millones de registros pertenecientes a chilenos, solo 52 mil contienen un email asociado. La información comprometida corresponde a datos recopilados entre 2007 y 2019. ¿Qué se puede hacer? Tener mucho cuidado con lo que se publica en línea, evitando compartir detalles muy privados.

Facebook recomendó: "la actualización del control Cómo las personas me encuentran y me contactan podría ser útil. También, recomendamos que las personas realicen revisiones periódicas de privacidad para asegurarse de que su configuración esté en orden, incluido quién puede ver cierta información en su perfil y habilitar la autenticación en dos pasos".